边缘安全与网络

Headscale

厂商/来源:

Juan Font

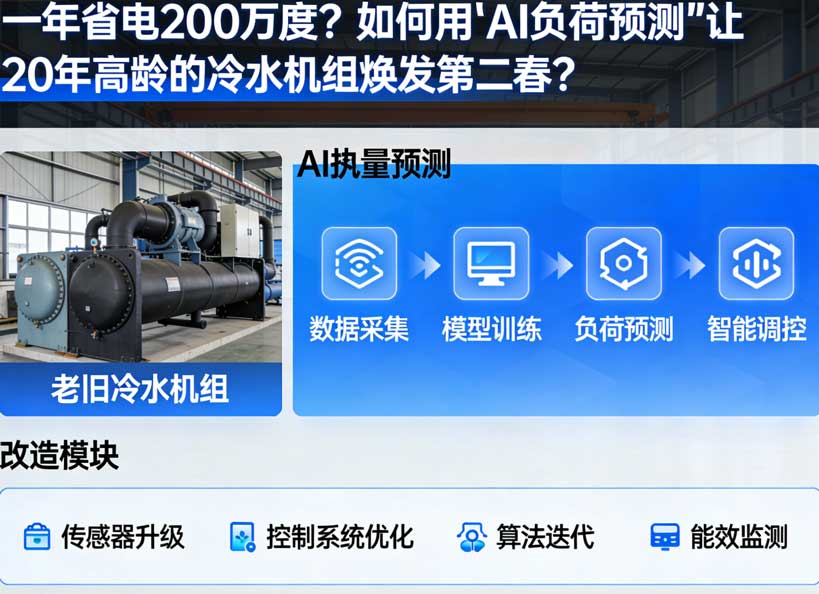

核心功能:

“组网的绝对主权”。它是 Tailscale 开源的、可私有化部署的控制端服务器。

| 适用场景 | 政企内网异地组网、无公网 IP 的多厂区互联、完全剥离对第三方云的依赖 |

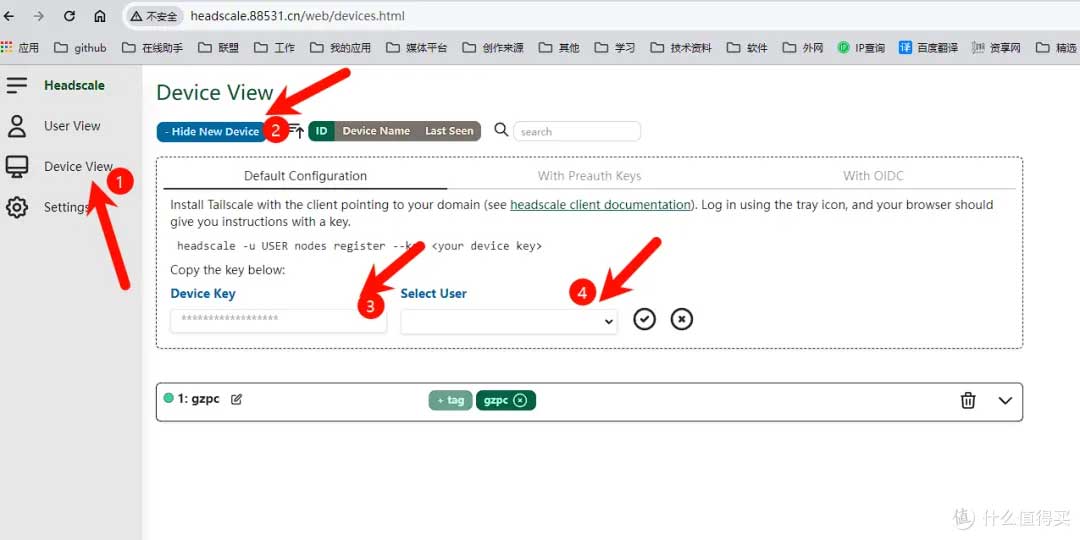

| 架构支持 | 单文件服务端 (Linux/Docker) 客户端:直接使用 Tailscale 官方客户端,只需修改登录命令指向你的 Headscale IP。 |

| 核心价值 | 100% 数据主权:Tailscale 的 P2P 打洞虽然不经过官方服务器,但设备列表和公钥分配掌握在官方手里。Headscale 把这个控制权拿了回来,非常适合通过等保审查。 |

| 对接情报 | OIDC 单点登录:支持对接企业微信、飞书或 Keycloak 进行员工鉴权。离职员工账号一停,直接踢下内网。 |

| 避坑指南 | [DERP 中转与证书地狱] 1. 打洞失败的底线:如果在纯 IPv4 复杂网络下 P2P 打洞失败,流量必须走 DERP 中转。Headscale 自带的中转很弱,必须在有公网 IP 的服务器上单独部署 DERP Server,否则设备连不上。 2. 强制 HTTPS:官方客户端(尤其是 Windows 和 iOS)强制要求 Headscale 控制端必须使用合法的 HTTPS 域名。如果你的控制端只有 IP 地址,客户端会拒绝连接。对策:必须配合 Nginx 搞定域名解析和 SSL 证书。 |

| 推荐搭配 | [公网云主机 (做控制塔)][Tailscale 客户端] |